Wirtualna sieć prywatna (ang. Virtual Private Network, VPN) to zestaw technologii i mechanizmów, które umożliwiają bezpieczne łączenie urządzeń przez publiczną lub współdzieloną infrastrukturę sieciową w celu utworzenia prywatnego kanału komunikacji. Dane przesyłane przez ten kanał są zwykle szyfrowane, dzięki czemu operator sieci pośredniczącej widzi tylko zaszyfrowane pakiety, a dla użytkowników połączenie wygląda tak, jakby urządzenia były połączone bezpośrednio.

Jak działa VPN?

VPN tworzy tzw. tunel — logiczne, zaszyfrowane połączenie pomiędzy klientem (np. komputerem, smartfonem) a serwerem VPN lub pomiędzy dwoma sieciami. W praktyce proces obejmuje:

- tunelowanie ruchu sieciowego przez połączenie (np. przez Internet),

- szyfrowanie pakietów, aby ukryć ich treść przed osobami trzecimi,

- uwierzytelnienie urządzeń/ użytkowników przed nawiązaniem połączenia,

- przekierowanie ruchu sieciowego tak, że zewnętrzne serwery widzą adres IP serwera VPN, a nie prawdziwy adres użytkownika.

Co może zagwarantować model VPN?

- Poufność: sieć operatorów przekierowuje dane, ale nie może ich odszyfrować bez odpowiednich kluczy.

- Uwierzytelnienie nadawcy: tylko uprawnione osoby/urządzenia mogą nawiązać połączenie VPN.

- Integralność wiadomości: zmiany w komunikatach wysyłanych przez sieć są wykrywalne — nie da się ich łatwo modyfikować bez wskazania manipulacji.

Zastosowania VPN

- Dostęp zdalny do zasobów firmowych: pracownicy łączą się z siecią biurową z domu lub w podróży.

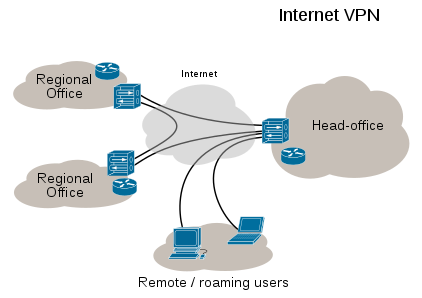

- Site-to-site VPN: łączenie oddziałów firmy w jedną, bezpieczną sieć bez konieczności dedykowanych łączy fizycznych.

- Omijanie blokad geograficznych: VPN pozwala uzyskać dostęp do usług i stron, które są zablokowane w danym kraju — przykładem są ograniczenia stosowane w niektórych jurysdykcjach, takich jak Chiny.

- Ochrona w publicznym Wi‑Fi: szyfrowanie ruchu zmniejsza ryzyko podsłuchu na otwartych hotspotach.

- Anonymizacja aktywności: VPN utrudnia bezpośrednie śledzenie użytkownika przez witryny i operatorów sieci, choć nie daje absolutnej anonimowości.

- Dostęp do zasobów niedostępnych publicznie: użytkownik łączący się z siecią firmową może widzieć wewnętrzne strony i usługi, które nie są dostępne z normalnego Internetu — np. strony internetowe, których nie można zobaczyć w publicznej sieci.

Typy VPN i popularne protokoły

VPN występuje w kilku wariantach: klient–serwer (dla indywidualnych użytkowników), site‑to‑site (łączenie sieci) oraz rozproszone sieci korporacyjne. Do najpopularniejszych protokołów należą:

- OpenVPN — elastyczny, oparty na SSL/TLS, szeroko stosowany w usługach komercyjnych i open‑source.

- Cisco AnyConnect — komercyjne rozwiązanie VPN od Cisco, często używane w przedsiębiorstwach (oparte na SSL/TLS lub IPsec).

- IPsec — standard wykorzystywany do tworzenia bezpiecznych połączeń na poziomie sieci (często stosowany w site‑to‑site).

- WireGuard — nowoczesny, lekki i szybki protokół, zdobywający popularność ze względu na prostotę i wydajność.

- L2TP/IPsec i PPTP — starsze protokoły; PPTP jest dziś uważany za niebezpieczny i niezalecany.

Ograniczenia i zagrożenia

- Brak całkowitej anonimowości: VPN ukrywa adres IP przed zewnętrznymi serwerami, ale dostawca VPN zna Twoją aktywność, jeśli prowadzi logi.

- Zaufanie do dostawcy: wybierając usługę komercyjną, trzeba uwzględnić politykę logów, jurysdykcję i reputację operatora.

- Wycieki IP/DNS: źle skonfigurowany klient VPN może ujawniać adres IP lub zapytania DNS.

- Spadek prędkości: szyfrowanie i trasowanie przez serwer VPN mogą zmniejszyć prędkość i zwiększyć opóźnienia.

- Ograniczenia prawne: w niektórych krajach korzystanie z VPN jest regulowane lub zabronione.

Jak wybrać i bezpiecznie używać VPN?

- Sprawdź politykę prywatności i czy dostawca prowadzi logi (preferuj „zero‑logs”).

- Zwróć uwagę na jurysdykcję firmy — prawo lokalne może wymuszać przekazanie danych.

- Wybierz nowoczesne protokoły (np. WireGuard, OpenVPN) i silne szyfrowanie (AES‑256 lub równoważne).

- Używaj funkcji „kill switch”, która blokuje ruch, jeśli połączenie VPN zostanie przerwane, aby uniknąć przecieków.

- Testuj brak wycieków IP i DNS przy pomocy dostępnych narzędzi online.

- Unikaj darmowych usług o niejasnych zasadach — często ograniczają prędkość lub sprzedają dane użytkowników.

Praktyczne porady

- Na publicznym Wi‑Fi zawsze łącz się przez VPN, by zabezpieczyć ruch przed podsłuchem.

- Aktualizuj oprogramowanie klienta VPN i system operacyjny, by korzystać z najnowszych poprawek zabezpieczeń.

- Do zastosowań krytycznych (np. zdalny dostęp do zasobów firmowych) korzystaj z rozwiązań zarządzanych i konfiguracji dostarczonej przez dział IT.

Podsumowując, VPN to użyteczne narzędzie zwiększające prywatność i bezpieczeństwo ruchu sieciowego. Jednak jego skuteczność zależy od protokołu, konfiguracji oraz zaufania do dostawcy. Warto rozważyć potrzeby (prędkość, poziom ochrony, jurysdykcja) przed wyborem konkretnego rozwiązania.