Przegląd

Phishing to ogólny termin opisujący metody stosowane przez osoby lub grupy, które podszywają się pod instytucje, firmy lub znajomych, aby skłonić ofiarę do ujawnienia poufnych informacji. Oszuści często posługują się manipulacją psychologiczną zamiast technicznego włamania, dlatego ten rodzaj ataku określa się jako formę socjotechniki. Celem może być pozyskanie nazwy użytkownika i hasła, numeru karty płatniczej, danych osobowych lub zainstalowanie złośliwego oprogramowania.

Jak działa atak

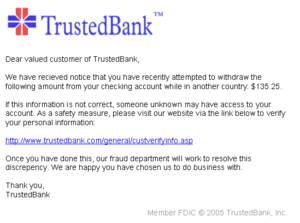

Najpopularniejszą drogą rozpowszechniania phishingu bywa e‑mail, który wygląda jak wiadomość od banku, dostawcy usług czy serwisu społecznościowego. Taka wiadomość zawiera zwykle wezwanie do pilnej akcji, np. potwierdzenia danych, oraz link do strony imitującej prawdziwy serwis. Link prowadzi na fałszywą witrynę, gdzie użytkownik wpisuje swoje dane; trafiają one wtedy bezpośrednio do przestępców. Ataki mogą też odbywać się przez SMS (tzw. smishing), telefon (vishing) albo komunikatory.

Rodzaje i przykłady

- Masowy phishing: rozsyłanie dużej liczby identycznych wiadomości w nadziei, że ktoś się złapie.

- Spear phishing: atak ukierunkowany na konkretną osobę lub organizację, oparty na zebranych informacjach.

- Whaling: celowanie w osoby na wysokich stanowiskach, np. kierownictwo firm.

- Fałszywe strony płatności i logowania: kopie serwisów bankowych lub handlowych służące do zbierania danych konta.

Skutki dla ofiary

Konsekwencje phishingu mogą obejmować utratę środków finansowych, nieuprawnione zakupy, kradzież tożsamości oraz przejęcie kont zakładanych w serwisach zakupowych, aukcyjnych czy gier. Dane pozyskane w wyniku ataku bywają wykorzystywane bezpośrednio do oszustw lub sprzedawane dalej na czarnym rynku. W skali organizacyjnej phishing bywa punktem wejścia do poważniejszych incydentów, w tym instalacji ransomware lub wycieku danych.

Ochrona i dobre praktyki

Zapobieganie phishingowi polega zarówno na edukacji użytkowników, jak i wdrożeniu środków technicznych. W praktyce warto stosować:

- uwagę przy otwieraniu wiadomości i sprawdzanie nadawcy,

- nigdy nieklikanie linków z niespodziewanych e‑maili i wpisywanie adresu strony ręcznie,

- dwuskładnikowe uwierzytelnianie (2FA) tam, gdzie to możliwe,

- aktualne oprogramowanie antywirusowe oraz filtry antyphishingowe w przeglądarce,

- zgłaszanie podejrzanych wiadomości do instytucji finansowych i administratorów usług.

Uwagi historyczne i dodatkowe informacje

Phishing nasilił się wraz z rozpowszechnieniem internetu i bankowości elektronicznej; media i służby ostrzegają przed kolejnymi wariantami ataków. W praktyce trudno całkowicie wyeliminować zagrożenie, dlatego kluczowe są świadomość i procedury reagowania. W kontekście prawnym oraz śledczym ofiary często współpracują z bankami i organami ścigania, aby zminimalizować straty i zablokować konta wykorzystywane przez sprawców. Informacje o typowych schematach ataku można znaleźć także w materiałach edukacyjnych wydawanych przez instytucje finansowe i dostawców usług — np. ostrzeżenia dotyczące wiadomości rzekomo od banku lub operatora oraz instrukcje, jak postępować przy podejrzeniu wyłudzenia.

Jeżeli doszło do przejęcia konta lub ujawnienia danych, natychmiastowe działania — zmiana haseł, kontakt z instytucją i monitorowanie transakcji — pomagają ograniczyć skutki. W przypadkach kradzieży danych osobowych warto rozważyć zgłoszenie incydentu i włączenie mechanizmów zabezpieczających wobec potencjalnej kradzieży tożsamości. Dodatkowo firmy i użytkownicy powinni korzystać z narzędzi pozwalających identyfikować podejrzane wiadomości e‑mail oraz edukować się na temat nowych technik wykorzystywanych przez oszustów, opisanych m.in. w poradnikach i raportach branżowych (przykładowe źródła, instrukcje bezpieczeństwa).