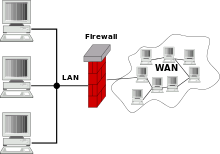

Z punktu widzenia bezpieczeństwa komputerowego, firewall jest elementem oprogramowania. Oprogramowanie to monitoruje ruch sieciowy pomiędzy siecią wewnętrzną i zewnętrzną. Firewall jest umieszczony pomiędzy siecią, która ma być chroniona (zaufaną), a siecią zewnętrzną (mniej zaufaną) vel WAN lub Internet. Firewall posiada zestaw reguł, które są stosowane do każdego pakietu. Reguły te decydują, czy pakiet może zostać przepuszczony, czy też jest odrzucany. Kiedy duża sieć musi być chroniona, oprogramowanie firewall często działa na komputerze, który nie robi nic innego.

Firewall chroni jedną część sieci przed nieautoryzowanym dostępem.

Co to jest firewall — prościej

Firewall to urządzenie lub program, który kontroluje przepływ ruchu sieciowego między dwoma strefami o różnym poziomie zaufania. Można go porównać do strażnika przy bramie: sprawdza, kto chce wejść lub wyjść, i decyduje na podstawie wcześniej ustalonych zasad.

Rodzaje firewalli

- Packet-filtering (filtrowanie pakietów) — analizuje nagłówki pakietów (adresy IP, porty, protokół) i stosuje proste reguły dopuszczające lub blokujące.

- Stateful firewall (stanowy) — śledzi stan połączeń (np. TCP) i decyduje na podstawie kontekstu sesji, nie tylko pojedynczego pakietu.

- Application-layer / proxy — działa na warstwie aplikacji (np. HTTP, FTP), może analizować treść komunikacji, filtrować żądania i ukrywać wewnętrzne adresy.

- Następnej generacji (NGFW) — łączy funkcje stateful z inspekcją głęboką pakietów (DPI), modułami IDS/IPS, kontrolą aplikacji i często z funkcjami antywirusowymi.

- Host-based firewall — oprogramowanie zainstalowane na pojedynczym komputerze (np. Windows Firewall), chroni host przed nieautoryzowanymi połączeniami.

- Hardware / appliance / cloud — zapory w postaci fizycznych urządzeń, modułów w routerach lub usług działających w chmurze.

Jak działa firewall — podstawowe zasady

- Reguły (policies) — lista warunków określających, jaki ruch jest dozwolony. Reguły mają kolejność: pierwsza pasująca reguła jest stosowana.

- Domyślna polityka — zwykle zalecane jest ustawienie domyślnej polityki na "deny" (odrzucaj), a następnie dopuszczanie wybranych usług.

- Filtrowanie na podstawie: adresu źródłowego/destynacji, portu, protokołu, stanu połączenia, czasu (np. tylko w godzinach pracy) i innych parametrów.

- NAT i port forwarding — firewalle często realizują translację adresów (NAT) i przekierowanie portów, by udostępniać wewnętrzne usługi na zewnątrz.

- Logowanie i alerty — zapisy zdarzeń umożliwiają śledzenie prób połączeń, wykrywanie anomalii i reagowanie na incydenty.

Zastosowania

- Perimeter sieci korporacyjnej — ochrona sieci firmowej przed atakami z Internetu.

- Segmentacja sieci — oddzielanie stref o różnych poziomach zaufania (np. DMZ, sieć gościnna, sieć produkcyjna).

- Ochrona hostów — zapory na stacjach roboczych i serwerach ograniczają ryzyko rozprzestrzeniania się złośliwego oprogramowania.

- Kontrola aplikacji i użytkowników — blokowanie niepożądanych aplikacji (np. P2P) i egzekwowanie polityk bezpieczeństwa.

- Wsparcie VPN — wiele firewalli obsługuje tunelowanie VPN dla bezpiecznego dostępu zdalnego.

Ograniczenia i wyzwania

- Coraz więcej ruchu jest szyfrowanego (HTTPS), co utrudnia inspekcję zawartości bez terminów „man-in-the-middle” lub terminacji SSL/TLS.

- Źle skonfigurowany firewall może tworzyć luki bezpieczeństwa — zbyt liberalne reguły osłabiają ochronę.

- Ataki wewnętrzne i kompromitacja zaufanych hostów mogą ominąć zaporę perymetryczną.

- Zaawansowane ataki potrafią ukrywać ruch lub korzystać z nietypowych portów, co wymaga bardziej zaawansowanej analizy.

Najlepsze praktyki

- Stosuj zasadę najmniejszych uprawnień (least privilege) — blokuj wszystko, co nie jest wyraźnie potrzebne.

- Utrzymuj reguły czytelne i dobrze udokumentowane; stosuj kontrolę wersji konfiguracji.

- Regularnie aktualizuj oprogramowanie i podpisy bezpieczeństwa (w NGFW/IPS).

- Monitoruj logi i konfiguruj alerty dla nietypowych zdarzeń.

- Testuj reguły na środowisku testowym przed wdrożeniem w produkcji.

- Stosuj segmentację sieci i dodatkowe mechanizmy zabezpieczające (IDS/IPS, antywirus, MFA).

Przykłady rozwiązań

Na rynku dostępne są zarówno darmowe, jak i komercyjne rozwiązania: iptables/nftables (Linux), pf (OpenBSD), Windows Firewall, a także urządzenia i systemy firm takie jak Cisco ASA/FTD, Palo Alto, Check Point, pfSense, OPNsense. W chmurze popularne są natywne zapory oferowane przez dostawców (np. AWS Security Groups / Network ACLs).

Podsumowanie

Firewall to podstawowy element architektury bezpieczeństwa sieciowego. Kontroluje ruch pomiędzy strefami, wymusza polityki bezpieczeństwa i ogranicza powierzchnię ataku. Aby być skutecznym, musi być poprawnie zaprojektowany, właściwie skonfigurowany i aktywnie zarządzany jako część wielowarstwowego podejścia do bezpieczeństwa.